Doctor Web: ringkasan aktivitas virus untuk perangkat mobile pada triwulan ke-4 tahun 2025

12 Januari 2026

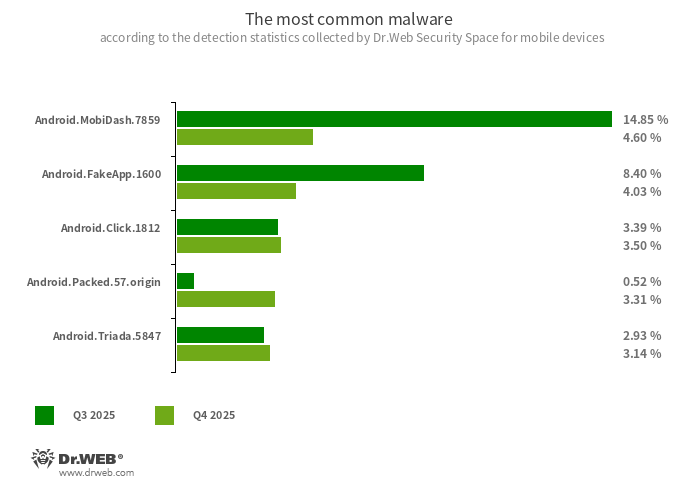

Berdasarkan data statistik deteksi Dr.Web Security Space untuk perangkat mobile, pada triwulan ke-4 tahun 2025 ancaman Android yang paling umum lagi-lagi adalah trojan iklan Android.MobiDash dan Android.HiddenAds yang menampilkan pemberitahuan yang mengganggu. Namun aktivitasnya berkurang, dengan jumlah deteksi masing-masing pada perangkat yang dilindungi menurun sebesar 43,24% dan 18,06%. Kemudian diikuti oleh trojan dari kelompok Android.Siggen yang mencakup aplikasi berbahaya dengan berbagai fungsi. Deteksi trojan ini juga menurun sebesar 27,47%.

Pada saat yang sama, telah terdeteksi peningkatan signifikan aktivitas trojan perbankan sebesar 65,52% sehingga lebih sering dihadapi pengguna. Peningkatan ini disebabkan antara lain oleh trojan dari kelompok Android.Banker. Malware ini mencegat pesan SMS yang berisi kode sekali pakai untuk mengkonfirmasi transaksi perbankan dan juga dapat meniru tampilan perangkat lunak perbankan yang sah serta menampilkan jendela phishing.

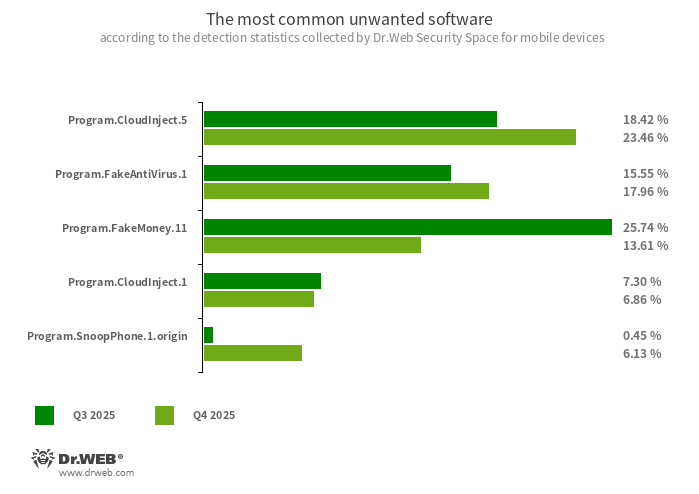

Program Android yang dimodifikasi melalui layanan cloud CloudInject (antivirus Dr.Web mendeteksinya sebagai Program.CloudInject) merupakan program yang paling tersebar luas antara perangkat lunak yang tidak diinginkan. Program ini digunakan untuk menambahkan izin sistem berbahaya dan kode yang disamarkan ke aplikasi, yang fungsinya tidak dapat dikendalikan. Selain itu, program antivirus palsu seperti Program.FakeAntiVirus yang mendeteksi ancaman yang tidak ada dan memaksa membeli versi lengkapnya untuk "merawatnya", serta Program.FakeMoney yang merupakan aplikasi yang seolah-olah memungkinkan Anda menghasilkan uang dengan menyelesaikan berbagai tugas, juga sering ditemukan di perangkat.

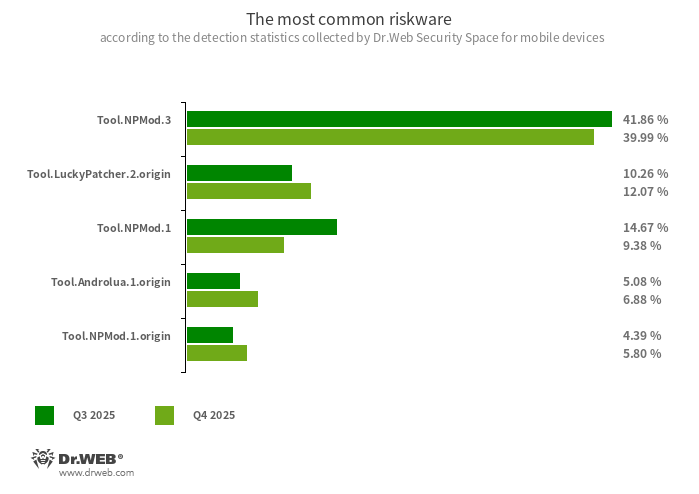

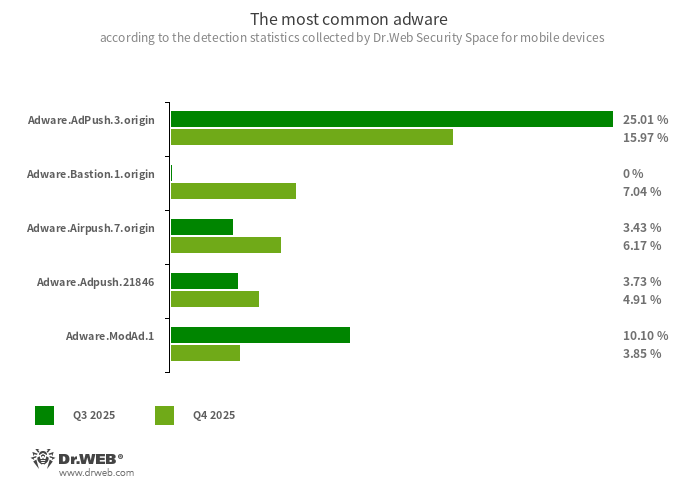

Perangkat lunak berpotensi ancaman yang paling umum pada triwulan ke-4 adalah aplikasi Tool.NPMod yang dimodifikasi menggunakan utilitas NP Manager. Utilitas ini mengaburkan kode modifikasi dan menambahkan modul khusus untuk melewati verifikasi tanda tangan digital setelah modifikasi. Di antara program adware, kelompok Adware.Adpush mempertahankan posisi terdepannya. Program ini merupakan modul perangkat lunak khusus yang disematkan pengembang ke dalam perangkat lunak untuk menampilkan pemberitahuan iklan.

Pada bulan Oktober para ahli kami menerbitkan informasi tentang backdoor multifungsi Android.Backdoor.Baohuo.1.origin yang diinstal oleh penyerang dalam versi modifikasi tidak resmi aplikasi Telegram X dan disebarkan melalui situs berbahaya dan katalog aplikasi Android luar. Malware ini mencuri login dan kata sandi akun Telegram serta data rahasia lainnya. Selain itu, dengan backdoor ini para penyerang dapat mengelola akun korban dan melakukan berbagai aktivitas dalam messenger atas nama korban tanpa sepengetahuannya. Misalnya, bisa didaftarkan pada channel Telegram atau meninggalkan channel Telegram secara diam-diam, menyembunyikan nama perangkat yang diotorisasi untuk penggunaan akunnya, juga menyembunyikan pesan tertentu dll. Android.Backdoor.Baohuo.1.origin dikelola antara lain melalui database Redis, sebuah cara yang belum pernah tercatat sebelumnya pada malware Android lainnya. Jumlah total perangkat yang terkena backdoor ini melebihi 58.000 dengan mempengaruhi sekitar 3.000 model smartphone, tablet, set-top box TV dan bahkan mobil dengan komputer onboard berbasis Android.

Selama triwulan terakhir, lab antivirus Doctor Web mendeteksi malware baru di katalog Google Play, termasuk trojan Android.Joker yang mendaftarkan korban ke layanan berbayar, dan berbagai program palsu Android.FakeApp yang digunakan dalam skema penipuan. Secara total, program-program tersebut telah diunduh setidaknya 263.000 kali.

- Trojan iklan tetap menjadi ancaman Android yang paling umum

- Serangan trojan perbankan meningkat

- Backdoor berbahaya Android.Backdoor.Baohuo.1.origin yang tertanam dalam modifikasi aplikasi pesan Telegram X terus disebarkan

- Semakin banyak aplikasi berbahaya muncul di Google Play

Berdasarkan data Dr.Web Security Space untuk perangkat mobile

- Android.MobiDash.7859

Program trojan yang menampilkan iklan yang mengganggu. Program ini merupakan modul program yang ditanamkan oleh pengembang perangkat lunak ke dalam aplikasi.

- Android.FakeApp.1600

Program trojan yang mengunduh website yang tercantum dalam settingnya. Modifikasi yang dikenal dari aplikasi membahayakan itu mengunduh situs kasino online.

- Android.Click.1812

Deteksi mod berbahaya messenger WhatsApp yang dapat mengunduh berbagai website di latar belakang tanpa diketahui pengguna.

- Android.Packed.57.origin

Deteksi pengabur kode (obfuscator) yang digunakan antara lain untuk melindungi aplikasi berbahaya (misalnya, beberapa versi Trojan perbankan Android.SpyMax).

- Android.Triada.5847

Deteksi packer untuk trojan dari kelompok Android.Triada yang dirancang untuk melindunginya dari analisis dan deteksi. Penyerang paling sering menggunakannya bersamaan dengan mod messenger Telegram berbahaya yang ditanami trojan ini secara langsung.

- Program.CloudInject.5

- Program.CloudInject.1

Deteksi aplikasi Android yang dimodifikasikan dengan menggunakan layanan cloud CloudInject dan utilitas Android dengan nama yang sama (dicantumkan ke dalam database virus Dr.Web dengan nama Tool.CloudInject). Program ini dimodifikasikan di server jarak jauh, sedangkan pengguna yang ingin melakukan modifikasinya (modder) tidak dapat mengontrol apa saja yang akan diinstal di dalamnya. Selain itu, aplikasi juga mendapat sejumlah ekstensi yang berbahaya. Setelah modifikasi program modder mendapat kemampuan untuk mengelolanya dari jauh termasuk memblokir, menunjukkan dialog yang diatur, melacak instalasi dan penghapusan perangkat lunak yang lain dll.

- Program.FakeAntiVirus.1

Deteksi program iklan yang mengimitasikan aktivitas dari perangkat lunak antivirus. Program tersebut juga dapat melaporkan ancaman yang sebenarnya tidak ada dan membuat para pengguna keliru dengan meminta pembayaran untuk membeli versi lengkap.

- Program.FakeMoney.11

Deteksi aplikasi yang seolah-olah memberi kesempatan untuk mendapat pembayaran dari hasil menyelesaikan kegiatan atau tugas tertentu. Program ini melakukan imitasi pemberian upah di mana untuk mengeluarkan dana “hasil kerja” perlu menabung jumlah uang tertentu. Biasanya di situ disediakan daftar sistem pembayaran dan bank populer yang seolah-olah dapat digunakan untuk transfer dananya. Tetapi bahkan kalau pengguna berhasil menabung dana yang cukup untuk ditransfer keluar, pembayaran yang dijanjikan tidak diterima. Catatan ini juga digunakan untuk deteksi perangkat lunak lain yang tidak diinginkan yang didasarkan pada kode program tersebut.

Program.SnoopPhone.1.origin

Aplikasi untuk memantau pemilik perangkat Android. Aplikasi ini memungkinkan membaca pesan SMS, mendapatkan informasi panggilan telepon, melacak lokasi, dan merekam suara di sekitar.

Tool.NPMod.3

Tool.NPMod.1

Tool.NPMod.1.origin

Deteksi aplikasi Android yang dimodifikasikan dengan utilitas NP Manager. Di dalam program tersebut diunduh sebuah modul khusus yang membantu menghindari pemeriksaan tanda tangan digital setelah dimodifikasi.Tool.LuckyPatcher.2.origin

Utilitas yang memungkinkan pengguna memodifikasi aplikasi Android yang terinstal (membuat patch untuk aplikasi tersebut) untuk mengubah perilakunya atau melewati batasan tertentu. Misalnya, pengguna dapat menggunakannya untuk menonaktifkan verifikasi akses root di aplikasi perbankan atau mendapatkan sumber daya tak terbatas dalam game. Untuk membuat patch, utilitas ini mengunduh script yang telah disiapkan secara khusus dari Internet yang dapat dibuat dan ditambahkan oleh siapapun ke dalam database bersama. Fungsionalitas script tersebut juga bisa berbahaya, sehingga patch yang dihasilkan dapat menimbulkan potensi ancaman.

Tool.Androlua.1.origin

Deteksi sejumlah versi yang memiliki potensi bahaya dari framework khusus yang digunakan untuk pengembangan program Android dalam bahasa pemrograman script Lua. Logika utama aplikasi Lua ada pada script terkait yang dienkripsi dan diuraikan dengan interpretator sebelum pelaksanaan. Framework ini sering meminta akses pada banyak izin sistem secara otomatis agar dapat berfungsi. Hasilnya, script Lua yang dilaksanakan melalui framework ini dapat melaksanakan berbagai tindakan yang berbahaya sesuai dengan izin yang didapat.

- Adware.AdPush.3.origin

- Adware.Adpush.21846

Modul iklan yang dapat diintegrasikan dalam program Android. Modul tersebut menampilkan pesan bersifat iklan yang membuat para pengguna keliru. Misalnya, bentuk pesannya bisa mirip dengan pemberitahuan sistem operasi. Selain itu, modul tersebut mengumpulkan sejumlah data rahasia, serta dapat mengunduh aplikasi lain dan menginisiasikan instalasinya.

- Adware.Bastion.1.origin

Deteksi program optimasi yang secara berkala membuat notifikasi dengan pesan menyesatkan tentang dugaan memori penuh dan kesalahan sistem untuk menampilkan iklan selama "optimasi".

Adware.Airpush.7.origin

Modul program yang dapat diinstal dalam aplikasi Android dan menampilkan berbagai iklan. Tergantung versi dan modifikasinya adware ini bisa berbentuk pesan iklan, pop up window atau banner. Dengan modul tersebut penjahat sering menyebarkan malware dengan menawarkan menginstal salah satu perangkat lunak. Selain itu, modulnya mengirimkan berbagai data rahasia ke server jarak jauh.- Adware.ModAd.1

Deteksi sejumlah versi yang dimodifikasi (mod) dari messenger WhatsApp dengan kode terpasang dalam fungsinya untuk pengunduhan link yang ditetapkan melalui tampilan web selama aktivitas dalam messenger. Dari alamat Internet tersebut akan dilakukan pengalihan ke situs yang diiklankan, misalnya kasino online dan penyelenggara taruhan, juga situs dewasa.

Ancaman di Google Play

Selama triwulan ke-4 tahun 2025, analis virus Doctor Web mendeteksi munculnya lebih dari dua puluh aplikasi berbahaya di Google Play yang dirancang untuk menipu pengguna agar berlangganan layanan berbayar. Para penyerang menyamarkan aplikasi tersebut sebagai berbagai perangkat lunak, termasuk messenger, utilitas pengoptimalan sistem, editor grafis, dan program pemutar film.

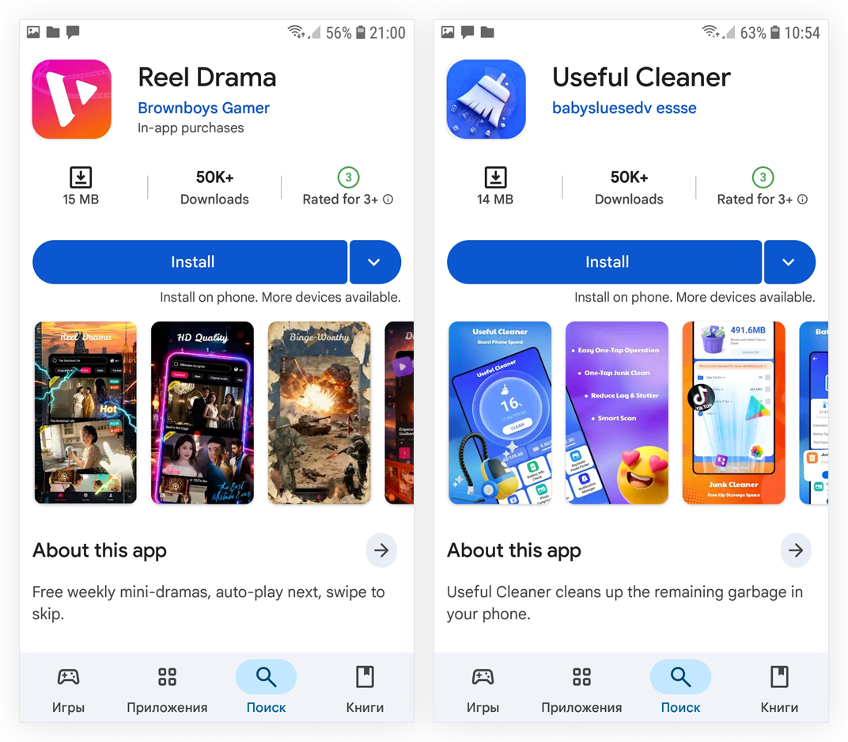

Contoh malware Android.Joker yang terdeteksi. Android.Joker.2496 menyamar sebagai alat Useful Cleaner yang digunakan untuk membersihkan “file sampah” di ponsel, dan salah satu modifikasi Android.Joker.2495 menyamar sebagai pemutar film Reel Drama

Spesialis kami juga menemukan beberapa aplikasi palsu baru dari kelompok Android FakeApp. Sama seperti sebelumnya, beberapa di antaranya disebarkan dengan disamarkan sebagai aplikasi keuangan dan memuat situs web penipuan. Yang lain menyamar sebagai games. Dalam kondisi tertentu (misalnya, jika alamat IP pengguna memenuhi persyaratan penyerang), aplikasi tersebut dapat memuat situs web bandar judi dan kasino online.

Permainan Chicken Road Fun adalah program palsu Android.FakeApp.1910 dan alih-alih menyediakan fungsi yang diharapkan oleh pengguna, program ini malah dapat memuat situs web kasino online

Untuk melindungi perangkat Android dari program berbahaya dan tidak diinginkan, pengguna perlu menginstal produk antivirus Dr.Web untuk Android.